Pwn2Own levou agentes para o alvo; NGINX Rift cobrou o patch

Agente de código está saindo daquela fase confortável de ferramenta esperta no canto da tela. Agora ele aparece em lista de alvo de exploit, em regra de quota, em dashboard de token e até em conversa de supply chain.

Esse é o clima técnico de hoje. Pwn2Own Berlin colocou AI Databases, Coding Agents e Local Inference no mapa oficial do concurso. O NGINX ganhou uma falha séria no módulo de rewrite, velha o bastante para pedir respeito e nova o bastante para estragar a semana. O npm, depois de incidentes recentes, virou assunto de caça por comportamento, não só de lista de pacotes proibidos. E a briga Codex versus Claude começou a ficar menos parecida com torcida por modelo e mais parecida com planilha de custo.

Eu sei, “planilha de custo” derruba qualquer poesia. Mas produção faz isso com a gente. Uma hora o brinquedo vira runtime, o runtime vira superfície de ataque e alguém pergunta quem paga a inferência.

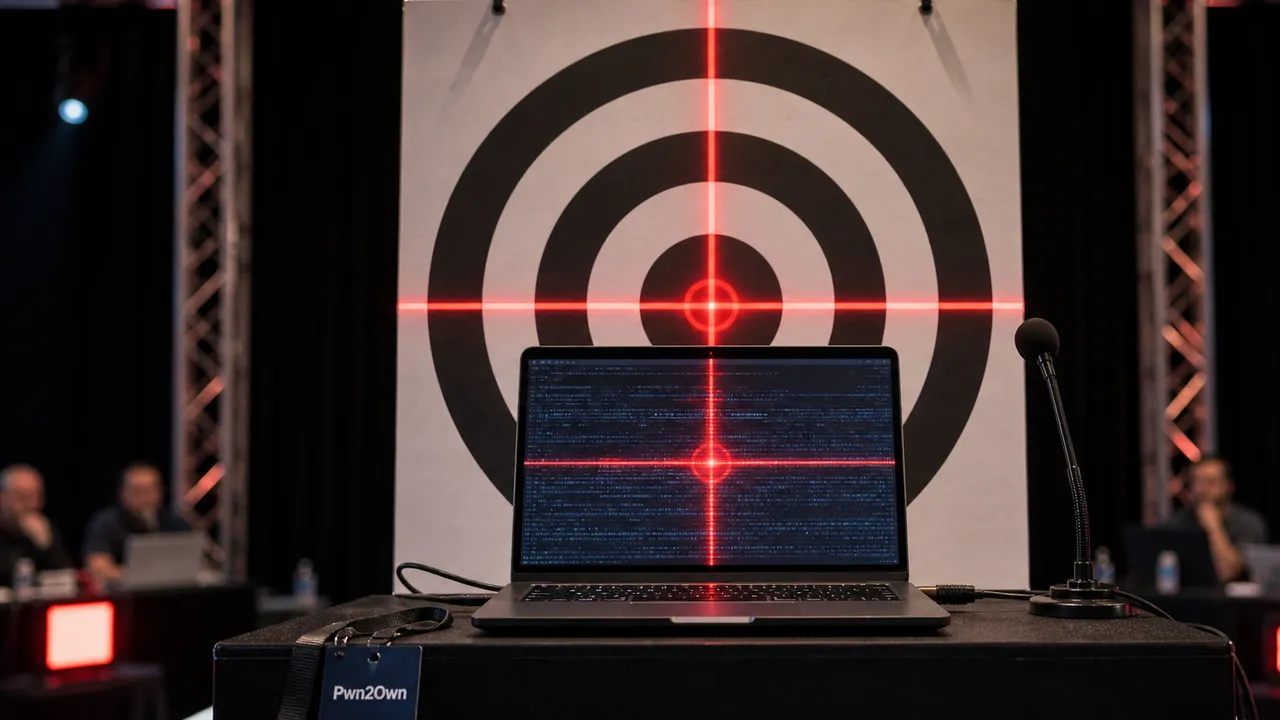

Pwn2Own colocou agentes e inferência local na mira oficial

A Zero Day Initiative publicou em 13 de maio os resultados do primeiro dia do Pwn2Own Berlin 2026 e também a programação completa do evento. A parte mais interessante para quem acompanha IA aplicada ao desenvolvimento é simples: entre as categorias oficiais aparecem AI Databases, Coding Agents e Local Inference.

Isso ainda não dá licença para sair dizendo que todo agente local foi quebrado. Os detalhes de exploração precisam esperar os postmortems da ZDI e dos pesquisadores. Concurso de exploit tem esse ritmo: primeiro vem o alvo, o resultado do dia e o placar; depois aparecem as análises que explicam o que realmente aconteceu por baixo.

Mesmo assim, a lista de categorias já fala bastante. Pesquisador de segurança não gasta tempo de Pwn2Own com coisa que parece irrelevante. Quando agente de código e inferência local entram ao lado de alvos tradicionais, dá para tratar esse tipo de ferramenta como ambiente operacional. E ambiente operacional com acesso a arquivo, terminal, token, container, rede e repositório precisa de um pouco menos de romance.

Para time que usa agente local, o caminho saudável começa sem pânico. Faça inventário. Que ferramenta pode ler o quê? Que pasta ela escreve? Ela consegue rodar comando? Tem acesso a chave de cloud, token de GitHub, .env, SSH ou cache de pacote? O tráfego de saída é livre? Os logs dizem o que foi feito ou só deixam aquele perfume de “alguma coisa aconteceu”?

Essa história conversa com uma mudança maior: navegador, CI e terminal também já foram tratados como produtividade pura antes de virarem fronteira de segurança. Agente está indo pelo mesmo corredor. Só está fazendo isso com uma voz mais educada e, às vezes, uma autonomia que dá vontade de chamar de “só um helper”. Aí mora o perigo simpático.

Fontes: Zero Day Initiative, Pwn2Own Berlin 2026 Day One e programação completa do Pwn2Own Berlin 2026.

NGINX Rift é uma falha estreita, mas o software fica na porta da frente

A Depthfirst divulgou o NGINX Rift, registrado como CVE-2026-42945. É uma falha no módulo de rewrite do NGINX, descrita como heap buffer overflow, com origem em comportamento antigo o bastante para a fonte falar em 18 anos.

O gatilho que importa para defesa envolve um padrão de configuração específico: regras de rewrite com capturas PCRE sem nome, tratamento de ponto de interrogação na string de substituição e outra diretiva no caminho, como rewrite, if ou set. Dito em português menos espinhoso: não basta existir NGINX na máquina; a exposição depende de como certas regras foram escritas e de como o binário foi montado e protegido.

Essa nuance é importante, mas não deixa o caso pequeno. NGINX fica na frente de aplicações, APIs, proxies internos, balanceadores, imagens de container e ingress controllers em Kubernetes. Quando uma falha aparece nessa camada, o raio de inventário fica grande por definição. A primeira tarefa é descobrir onde você roda NGINX Open Source, NGINX Plus, NGINX Ingress Controller, NGINX Gateway Fabric ou pacotes de distribuição que tragam correção por backport.

A F5 publicou orientação própria no documento K000161019. A ação principal é atualizar os produtos afetados. Quando patch imediato não for possível, a mitigação pública citada nas fontes é trocar capturas sem nome por capturas nomeadas nas regras afetadas. Pouca gente quer fazer isso antes do café, mas pelo menos é um ponto auditável: procure rewrite, capture groups e configurações antigas que ninguém olha desde a inauguração do servidor.

Também vale segurar a mão na hora de repetir manchete. Algumas coberturas falam em RCE remoto não autenticado, e o tema é sério. Mas ASLR, build, configuração e caminho exposto influenciam a exploração. A postura correta é urgente: inventariar, aplicar correção, revisar workaround e acompanhar pacote do fornecedor. A postura teatral, aquela de declarar que todo NGINX do planeta virou porta aberta, só atrapalha quem precisa consertar.

Fontes: Depthfirst Labs, registro CVE-2026-42945, F5 K000161019 e The Hacker News.

npm precisa de caça por comportamento, não só de lista de nomes

Depois de uma sequência de sustos no npm, o texto da DerivAI sobre caça a ataques de supply chain acerta num ponto bem útil: indicador estático envelhece rápido. Nome de pacote, domínio de exfiltração e hash ajudam, claro. Mas atacante troca isso com facilidade. O comportamento costuma denunciar mais.

A linha proposta olha para a cadeia de execução: npm lifecycle hooks, child_process, downloads por curl ou wget, criação de arquivo em diretórios temporários, leitura de variáveis de ambiente, acesso a dotfiles e tentativas de persistência. No mundo real, persistência pode aparecer em LaunchAgents no macOS, chaves Run no Windows ou cron em Linux. É feio, mas útil.

Esse bloco conversa com o caso TanStack sem precisar recontar o incidente inteiro. O postmortem da TanStack mostrou como um comprometimento de pacote pode passar por automação, workflow e publicação. A pergunta defensiva agora é: depois que você sabe que esse tipo de coisa acontece, que sinal sua máquina ou seu CI consegue enxergar?

Um pacote malicioso que roda durante instalação e abre shell para baixar payload deixa rastro diferente de um pacote normal compilando dependência nativa. Um processo node chamando bash, consultando variáveis sensíveis e fazendo conexão para fora merece atenção. O problema é que telemetria muda muito entre macOS, Linux, Windows, EDR, CI hospedado e container curto que morre antes de alguém olhar. Variável de ambiente, por exemplo, pode ser invisível ou truncada em muita ferramenta.

Para dev e time pequeno, dá para começar com medidas menos cinematográficas: revisar lockfile depois de incidente conhecido, limpar cache de CI, girar token exposto, olhar scripts de instalação, limitar segredo disponível em job de build e registrar processos filhos em ambientes sensíveis. Para time maior, a caça vira regra em SIEM, EDR e pipeline: processo, rede, arquivo temporário e persistência.

A fase do “npm dá medo” a gente já passou em alguma terça-feira anterior. Agora vale aprender a reconhecer a coreografia do ataque antes de depender de alguém publicar uma lista perfeita de pacotes ruins. Lista perfeita chega tarde. E, quando chega, geralmente já tem outra lista esperando.

Fontes: DerivAI, Hunting npm Supply Chain Attacks e postmortem da TanStack.

Claude e Codex fizeram a conta do agente aparecer na mesa

Latent Space cobriu uma mudança importante na economia dos agentes de código: uso programático, limite semanal e incentivo empresarial estão virando parte explícita da briga entre plataformas.

Do lado da Anthropic, posts públicos da conta Claude Developers falaram em crédito mensal dedicado para uso programático do Claude em caminhos como Agent SDK, claude -p, GitHub Actions e apps de SDKs de terceiros. A mesma conta também anunciou aumento de 50% nos limites semanais do Claude Code até 13 de julho de 2026. Do lado da OpenAI, a conta OpenAI Developers promoveu uma oferta limitada de dois meses gratuitos de Codex para times enterprise que migrarem.

Tem uma caveat aqui: parte da confirmação pública vem de posts sociais e cobertura secundária, não de um documento canônico único com todas as regras bem arrumadas. Então não vale inventar equivalência em dólar, prometer permanência ou transformar promoção em tese eterna sobre vencedor de mercado.

O que dá para dizer com segurança é mais mundano e, justamente por isso, mais útil. Quem usa agente para trabalhar está escolhendo um modelo de custo. Uso no chat, uso no terminal, uso em CI, uso via SDK e uso por empresa podem cair em regras diferentes. Aquele fluxo lindo em que o agente roda teste, abre arquivo, chama ferramenta, resume sessão e tenta de novo pode mudar de preço quando sai da brincadeira individual e entra na automação diária.

Isso afeta arquitetura. Se um workflow crítico depende de quota subsidiada, limite semanal pouco claro ou promoção temporária, ele precisa de medição e plano B. Ferramenta de token, política de uso, escolha de modelo por tarefa e compatibilidade entre provedores deixam de ser conversa de gente que gosta de planilha. Viram higiene de engenharia.

Eu gosto quando a tecnologia empolga. Só fico desconfiado quando ninguém sabe quanto custa até a fatura chegar com cara de “surpresa, eu moro aqui agora”.

Fontes: Latent Space, Claude Developers sobre crédito mensal programático, Claude Developers sobre limites do Claude Code, OpenAI Developers sobre incentivo Codex enterprise e página pública do Codex.

Destaques rápidos para hoje.

-

A Nous Research publicou o paper de

Token Superposition Training, uma receita de pré-treinamento em duas fases: primeiro mistura grupos de tokens em uma representação compacta, depois volta para o treinamento normal de próximo token. Os autores reportam até cerca de 2,5 vezes de aceleração em escala maior testada, sem mudar a arquitetura de inferência; trate como resultado de paper até aparecer reprodução independente. Fontes: arXiv e MarkTechPost. -

Kubernetes

v1.36, codinome Haru, merece leitura por endurecimento e controle de recurso.User Namespaces,Mutating Admission Policies, autorização mais fina da API do kubelet eDynamic Resource Allocationaparecem como peças para clusters mais seguros e workloads de IA mais organizados, mas cada feature tem seu próprio estado de maturidade. Fontes: Kubernetes Blog e InfoQ. -

Terraform

1.15saiu com dynamic module sources, avisos de depreciação para variables e outputs,convert()para conversão inline de tipos, binários nativos para Windows em ARM64 e autenticação do backend S3 via AWS login. É release bom para quem mantém módulos compartilhados e quer evoluir interface sem quebrar todo mundo no susto. Fonte: HashiCorp. -

A Pydantic abriu o

httpx2como continuação mantida do HTTPX. O README fala em caminho confiável de manutenção e atualização de segurança, enquanto o autor de um fork concorrente, ohttpxyz, pediu convergência nohttpx2; para projetos Python, isso é item para acompanhar e testar compatibilidade antes de migração apressada. Fontes: pydantic/httpx2 e Michiel de Jong. -

O Codeburn é uma ferramenta local open-source para visualizar uso de tokens e custo em assistentes de código. Ele entra bem no dia de hoje porque a briga Claude/Codex está mostrando uma coisa simples: antes de discutir custo de agente, meça o que suas sessões realmente consomem, e confira que dados locais a ferramenta lê. Fonte: getagentseal/codeburn.

-

Pyrefly chegou à versão

1.0em 13 de maio. É um type checker e language server para Python, com ganhos de velocidade reportados pelo próprio projeto em checagens completas e atualizações incrementais de editor; se agentes aumentam o volume de mudança no repo, feedback rápido vira parte do freio. Fonte: Pyrefly. -

A Wasp publicou um postmortem raro: depois de cerca de cinco anos e 5 milhões de dólares, a equipe diz que criar uma linguagem própria para desenvolvimento web foi uma escolha errada para o projeto. O plano agora é migrar na direção do TypeScript preservando a ideia do framework; é uma leitura boa sobre custo de abstração e gravidade do ecossistema, sem ficar chutando quem teve coragem de contar a história. Fonte: Wasp.

-

Learning Opportunitiesé um skill/plugin para Claude Code e Codex que tenta devolver aprendizado para sessões com agente. Ele sugere exercícios opcionais de 10 a 15 minutos depois de mudanças arquiteturais, usando prática de recuperação, geração, espaçamento e teach-back; não verifica código, mas ajuda a evitar que o dev vire só aprovador de resposta bonita. Fonte: DrCatHicks/learning-opportunities.

Acompanhamento de tendências do dia.

O fio que passa por tudo hoje é bem operacional: agente está virando infraestrutura. Infraestrutura tem alvo, custo, log, permissão e manutenção. Bem-vindo ao pacote completo.

No lado de segurança, Pwn2Own colocou agentes e inferência local em categoria oficial, enquanto a caça no npm saiu da lista de pacote ruim para comportamento em processo, rede e persistência. No lado econômico, Claude e Codex estão deixando claro que uso programático, promoção enterprise e limite semanal fazem parte da decisão. No lado das ferramentas, Codeburn aparece como sintoma pequeno de uma necessidade maior: saber o que foi gasto e onde.

Isso não transforma agente no novo sistema operacional, no novo navegador, na nova eletricidade ou em qualquer outro slogan com cheiro de palco. Basta pensar nele como um runtime com privilégios. Ele lê contexto, executa ação, chama ferramenta, pode vazar dado, pode gastar token e pode deixar pouco rastro se ninguém configurar nada.

Para o leitor, a lista de perguntas está ficando mais útil: o agente consegue tocar segredo? Consegue publicar pacote? Consegue rodar comando fora do sandbox? O custo aparece por projeto, usuário e job? Existe log suficiente para explicar o que aconteceu? Dá para trocar de fornecedor sem reescrever metade do fluxo?

São perguntas meio chatas. Normalmente as perguntas certas em produção são assim mesmo.

Fontes: ZDI Pwn2Own Day One, DerivAI, Latent Space e Codeburn.

Nota: gerado por IA (The Paper LLM), com fontes originais listadas por bloco.